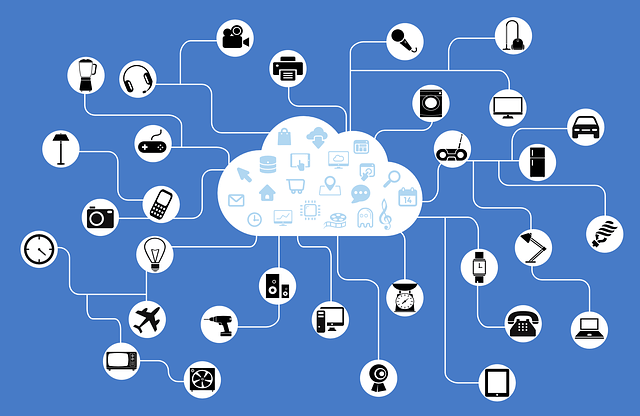

D'après les prévisions, il y aura plus de 75 milliards d'objets connectés en activité d'ici 2025, soit plus du triple par rapport à aujourd’hui. L'impact de l'IoT (Internet des Objets) dans nos vies et dans les entreprises s’annonce donc majeur, d'où l’importance primordiale de sécuriser les appareils et les flux de données qu’ils génèrent.

Les appareils connectés, et communiquant entre eux, prennent une place de plus en plus importante dans nos vies, qu’il s’agisse des lumières que l’on peut allumer avec son smartphone, des imprimantes qui commandent elles-mêmes un nouveau toner à remplacer ou encore des assistants virtuels qui activent la radio sur commande vocale. Ces derniers, qu’ils se nomment Siri, Alexa ou Google Home, font entrer les réseaux au cœur du quotidien des utilisateurs.

Comme pour la plupart des développements technologiques, l’impact de l’Internet of Things (IoT) suscite donc des inquiétudes, et à juste titre. S’incrustant chez nous, au travail et dans tous les autres aspects de notre vie, les appareils ont de plus en plus accès à nos informations les plus personnelles et les plus sensibles, dont des identifiants de connexion et des mots de passe.

L’IoT comporte également des risques pour les entreprises qui peuvent s’avérer encore plus graves que dans la sphère privée. En partageant des données sensibles avec des fournisseurs de services, comment en effet en garder le contrôle ? Des défaillances de sécurité amenant à des interruptions de processus opérationnels coûteront non seulement beaucoup d’argent, mais éroderont également la confiance des clients. Dans certains cas extrêmes, la survie même de l’entreprise peut être en jeu. Cela est d’autant plus vrai pour le secteur de l’industrie ayant recours à l’IIoT (Internet des Objets Industriel).

L’IT et les objets physiques : deux mondes se rencontrent

Des équipements IoT qui inspirent un sentiment élevé de sécurité restent encore de grandes exceptions. Le problème n’est cependant pas spécifique à l’IoT dans la course à l’évolution technologique. Par exemple, l’airbag n’est apparu dans les voitures que lorsque celles-ci ont atteint un certain degré de maturité, et l’on pouvait tout de même compter sur elles pour rouler avant cela. Néanmoins, les erreurs commises peuvent avoir des conséquences fatales à ce niveau de maturité, et les premières heures de l’histoire des technologies sont pleines de catastrophes. De plus, comparativement à l’ancien monde analogique, un désastre IT peut aujourd’hui être beaucoup plus grave, à l’heure où tout est devenu connecté.

Dans le cas de l’Internet des Objets, il existe un problème fondamental : l’IoT unit deux domaines auparavant distincts, avec d’un côté l’IT en constante évolution et de l’autre des appareils et des objets industriels classiques. Au cours des dernières décennies, des processus fondamentalement différents se sont ainsi mis en place dans chacun des deux domaines. Un ordinateur portable vieux de 6 ans ou un iPhone âgé de 4 ans sont considérés dans le monde IT comme des modèles obsolètes qui doivent être remplacés le plus rapidement possible. En revanche, des composants industriels peuvent durer 20 à 25 ans.

Et l’obsolescence de l’IoT est encore plus forte pour le moment. Par exemple, le système de communication installé dans une turbine contrôlée par l’IoT sera obsolète bien avant que le système IT lui-même doivent être remplacé, et il paraît peu probable que des mises à jour soient proposées pendant toute la durée de sa vie opérationnelle. Et personne ne peut garantir que l'algorithme de chiffrement mis en œuvre dans une machine contrôlée par l'IoT sera toujours sécurisé dans 10 ou 20 ans. On peut en effet supposer que les principes de bases de la sécurité IoT auront changé d’ici là. Dès lors, comment faire face à cette situation problématique ?

Le facteur humain en question

Mais les problèmes ne s’arrêtent pas là, car le facteur humain vient s’y ajouter. Les collaborateurs impliqués dans l’installation, la maintenance et le contrôle des systèmes IoT dans les environnements industriels et commerciaux ne sont généralement pas des experts IT. En cas de défaillance d’une installation industrielle, il sera naturel pour un technicien de se focaliser sur sa technologie spécifique et en se basant sur sa formation et son expérience. Il recherchera donc un défaut des équipements sans soupçonner une cyber-attaque de l’installation. En cas de coupure de courant dans une grande entreprise, aucun gestionnaire de bâtiment ne songera à une éventuelle attaque de hackers.

Alors, par où commencer ? Comment les collaborateurs concernés peuvent-ils être formés de manière complète ? Doivent-ils suivre des cours de formation industrielle classique auxquels on ajoute des modules IT ? Ou faut-il permettre aux experts IT et aux administrateurs systèmes d’être formés à l’avance en fonction des besoins de l’industrie ?

Il n’est ainsi pas difficile d’imaginer des scénarios catastrophes, d’autant plus que l’IoT s’impose également dans des infrastructures très sensibles, comme dans le secteur de la santé ou de l’énergie. On estime que près d’un tiers de toutes les machines dans l’industrie sont désormais « intelligentes », avec a priori la capacité de communiquer. Il s’agit donc non seulement de veiller à ce que les machines soient sécurisées, mais aussi à ce que les humains disposent d’un niveau de conscience et de compétence suffisant au sujet des capacités des machines, afin d’évaluer correctement les risques liés à la sécurité.

L’IoT est une porte d’entrée pour de nombreuses menaces

L’IoT connecte des systèmes techniques (de production) et parfois aussi des pièces mécaniques/électroniques ou même des matières premières, avec le Web, via des interfaces de communication normalisées. Cela ouvre la possibilité de superviser et de contrôler les appareils et les flux pour les utilisateurs autorisés, mais aussi d’offrir un accès à des personnes malveillantes si le système IoT est mal sécurisé.

Ces dernières peuvent ainsi collecter des informations sur les systèmes, en prendre le contrôle et pourquoi pas déclencher des dysfonctionnements. Dans certains cas, les cyber-criminels ont juste besoin d’avoir accès à un mot de passe pour y parvenir, ce qui est plutôt facile. On peut dès lors envisager des scénarios de menace de type espionnage industriel, dans lesquels les hackers deviennent des instruments contre les concurrents de leurs donneurs d’ordre.

Beaucoup de questions se posent, mais peu de réponses émergent pour le moment, car il est difficile de progresser dans ce domaine encore très jeune et de convaincre avec des propositions réalisables. Il n’existe effectivement que très peu de zones de tests empiriques actuellement. En attendant une plus grande maturité technologique de l’IoT, avoir recours à la supervision permet d’obtenir une visibilité complète de l’ensemble du réseau, ce qui peut fortement contribuer à sa sécurité.