L’IT récoltera les éloges qu'elle mérite

Cela a pris un certain temps, mais l'informatique obtient maintenant la reconnaissance qu'elle mérite à la fois des dirigeants d'entreprise et des utilisateurs finaux. Cela peut être le résultat de la pandémie, au cours de laquelle l’IT a joué un rôle central dans le maintien des activités des entreprises, soutenant ainsi l'économie mondiale au maximum.

Il est également devenu très clair en 2020 que la majorité des entreprises de tous les secteurs devaient adapter leurs stratégies numériques pour améliorer leur résilience. Pour atteindre cette résilience, en 2021 et au-delà, l'informatique aura une plus grande voix pour influencer les décisions au niveau du conseil d'administration, alors que les entreprises se dirigent vers la prochaine génération de l'industrie 5.0 et 6.0.

Une augmentation des performances et de la surveillance

L'année prochaine, de plus en plus d'organisations utiliseront des outils pour surveiller l'efficience et l'efficacité de leur personnel, en particulier si le modèle de travail en tout lieu se poursuit comme prévu.

Compte tenu de la diminution des ressources et de la difficulté à gérer les collaborateurs à distance, les entreprises tenteront de gagner en visibilité sur les outils que les personnes utilisent déjà, ou d'exploiter les données existantes disponibles sur les réseaux, pour mesurer la disponibilité et la productivité de leur personnel, et répondre à des questions telles que Travaillent-ils ? et S'engagent-ils dans des choses qui ne sont pas sécurisées et qui pourraient mettre l'entreprise en danger ? Au fur et à mesure que ces problèmes se manifesteront en 2021, nous verrons les entreprises essayer de trouver un équilibre entre une surveillance efficace des collaborateurs, la confidentialité et la sécurité.

Les priorités passeront à la demande de l'utilisateur final, déclenchant la prochaine vague de normalisation

Les collaborateurs auront une plus grande contribution aux décisions informatiques d'une entreprise. Alors que les équipes informatiques prenaient des décisions en fonction de leurs propres intérêts, un nombre croissant de parties prenantes s'intéressent désormais aux décisions technologiques qui ont un impact sur les opérations quotidiennes des collaborateurs.

En raison de l'accent mis sur les besoins des utilisateurs finaux, nous pouvons à nouveau voir un mouvement vers la normalisation technologique, comme nous l'avons vu au début des années 2000 lors de la dernière grande vague. À cette époque, le désir de réaliser des économies d'échelle a conduit à une standardisation des types de proxys, d'accès à distance et d'espaces de travail pour être prêt à externaliser le support réseau. Plutôt que la poursuite des décisions par silos, nous allons voir des organisations mettant l’accent sur une gestion de la technologie au sens la plus large possible, et chercher à se conformer aux normes et standards au maximum.

Les préoccupations environnementales influenceront les décisions d'achat informatique

Les collaborateurs ayant davantage leur mot à dire dans les décisions informatiques, l'empreinte carbone des solutions technologiques deviendra un sujet de discussion plus important en 2021. Malheureusement, un grand nombre de technologies - en particulier les solutions existantes sur site - représentent une empreinte carbone importante, à commencer par leur processus de fabrication et tout au long de leurs besoins énergétiques considérables. Cependant, avec un nombre croissant de travailleurs - et de clients - exigeant des investissements ou des partenariats respectueux de l'environnement, ou au moins une stratégie d'empreinte carbone active, nous verrons davantage de décisions motivées par un mouvement environnemental.

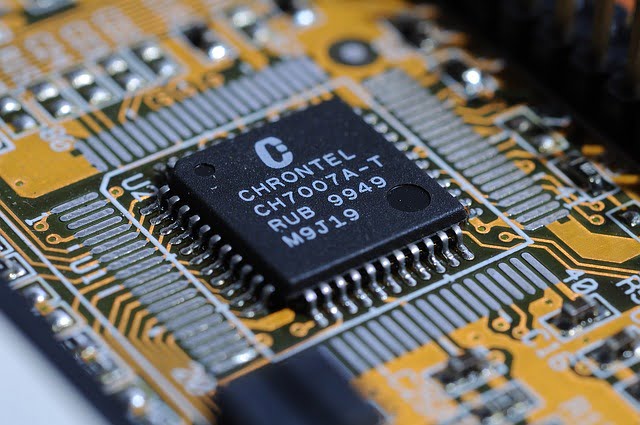

L'importance de l'IoT, de l'OT et du M2M - et la nécessité de les sécuriser

En 2021, nous verrons les entités publiques, les entreprises privées et le grand public commencer à comprendre comment l'infrastructure informatique est devenue critique dans tous les aspects de notre vie quotidienne, de l'eau courante à l'électricité en passant par de nombreux autres services essentiels. D'autres questions seront soulevées sur ce qui est fait pour protéger cette infrastructure critique, avec une meilleure compréhension du rôle de la technologie opérationnelle (OT), de l'Internet des objets (IoT) et des communications de machine à machine (M2M) pour faciliter les services sur lesquels nous comptons tous - et les dangers que représentent ces infrastructures de plus en plus connectées. Avec cette compréhension, les entreprises s'efforceront de combler les lacunes de sécurité des environnements opérationnels qui n'étaient auparavant pas connectés à Internet - mais qui sont désormais connectés et donc vulnérables aux nouvelles menaces.

Connectivité en tant que service et sécurité conviviale

La pandémie a catalysé le mouvement d'automatisation des processus - qu'il s'agisse de pratiques métiers, d'applications industrielles ou d'utilisation par les consommateurs - afin de réduire les coûts et les risques. Ce changement signifie que la connectivité en tant que service sera une demande technologique clé l'année prochaine. De plus, dans le cadre de cette connectivité, les consommateurs s'attendront à davantage de services que l'infrastructure existante ne pouvait pas fournir, notamment une sécurité renforcée, une grande convivialité et un contrôle accru.

Ce ne sont pas seulement les entreprises qui recherchent ces services - même grand-mère et grand-père voudront une sécurité intégrée et une facilité d'utilisation lors de l'achat d'une nouvelle connexion Internet à domicile. Nous ne voyons peut-être pas encore la connectivité devenir aussi simple que d'allumer une ampoule ou d’ouvrir un robinet - mais à l'avenir, il y aura une demande croissante pour une connectivité simple, sécurisée, et « sans friction ».

Les entreprises devront adapter leur infrastructure ou la payer plus tard

Tout en essayant de s'adapter rapidement aux défis de 2020, de nombreuses décisions prises pour garantir que les entreprises puissent continuer à fonctionner ont impliqué l’implémentation des options les plus rapides et les moins chères possibles. Par exemple, de nombreuses entreprises ont préféré la fonctionnalité immédiate à la sécurité. Malheureusement, nous continuerons d’expérimenter les ramifications de ces décisions au cours de l’année prochaine. En fait, nous le voyons déjà, avec des cybercriminels attaquant sans relâche toutes les industries. Le fait de ne pas empêcher ces attaques peut entraîner une fuite de données, des pénalités, des paiements de rançons et, en fin de compte, des coûts plus élevés pour les entreprises.

Compte tenu du climat économique actuel, de nombreuses entreprises ne seront pas en mesure de financer plus de budget pour l’IT. Ainsi, 2021 sera consacrée à faire le point et à déterminer la meilleure façon de faire plus avec moins, tout en opérant de la manière la plus efficiente et la plus efficace possible.

Un passage généralisé de l'accès à distance à un accès sécurisé universel

Lorsque les utilisateurs distants accèdent aux applications, leur expérience utilisateur doit être la même que celle qu'ils obtiendraient au bureau. Qu'ils travaillent depuis le siège de l'entreprise, depuis une filiale, depuis leur domicile ou dans un café, les collaborateurs ont besoin d'un accès transparent et sécurisé. Jusqu'à présent, les entreprises se sont accrochées aux technologies utilisées pour fournir un accès aux applications au bureau tout en utilisant différentes solutions d'accès à distance - des solutions qui entravent l'expérience utilisateur et augmentent les risques de sécurité.

D'ici 2021, nous ne devrions plus faire de distinction entre l'accès au bureau et l'accès à distance. Le passage au travail à distance imposé par la pandémie a prouvé que les collaborateurs peuvent travailler de manière productive à partir de n'importe quel endroit. Le plus important, c'est qu’ils puissent compter sur une connectivité transparente et sécurisée, peu importe l’endroit où ils se trouvent. Par conséquent, les entreprises commenceront à remplacer l'accès à distance par une politique d'accès cohérente et sécurisée qui s'applique partout où l'utilisateur travaille, et dont la technologie SASE (Secure Access Service Edge) fournit la fondation.

Un méga-changement de sécurité, de la protection à la limitation des dommages

Nous avons assisté à un changement intéressant en 2020 en ce qui concerne la stratégie de cybersécurité. C'est l'année où les entreprises ont décidé de choisir leurs batailles. Depuis 25 ans, les entreprises se battent pour construire des frontières autour de leurs actifs, pensant que ce serait une mesure efficace pour prévenir les violations. Cela n'a pas marché. Désormais, les entreprises réalisent qu'elles doivent s'améliorer en termes de réponse et de limitation des dommages. À la lumière de ce changement de stratégie, nous assisterons à un méga-changement dans la sécurité informatique, les entreprises se tournant vers des modèles Zero Trust (vérifier et ne jamais faire confiance) pour minimiser les risques et réduire les dommages.

Les attaques de ransomwares augmenteront - et pourraient devenir un outil pour les entreprises sans scrupules

Malheureusement, les prévisions de l'année dernière concernant les ransomwares atteignant de nouveaux niveaux en 2020 étaient exactes. L'année prochaine, non seulement les attaques de ransomwares augmenteront en volume et en sophistication, mais elles seront utilisées de nouvelles manières par des entités - cybercriminels, États-Nations ou organisations privées - pour gagner de l'argent, voler la propriété intellectuelle et à d'autres fins néfastes.

Jusqu'à présent, nous n'avons pas vu beaucoup d'attaques inter-entreprises utilisées à des fins concurrentielles. Cependant, en 2021, nous pourrions commencer à entendre parler d'entreprises utilisant des ransomwares pour verrouiller un concurrent en ligne, même brièvement, afin d'amener ses clients à explorer d'autres options. Ce qui rend ces attaques plus probables l'année prochaine est le fait que les collaborateurs de nombreux pays devraient continuer à travailler hors du bureau, beaucoup utilisant des solutions VPN et RDP vulnérables pour accéder aux applications. De telles solutions augmentent la surface d'attaque d'une entreprise et affaiblissent considérablement les défenses.