Derrière la contrebande de HTML, le renouveau du Quishing, ou encore les fausses conversations emails… l’email reste bel et bien et restera encore longtemps le premier vecteur d’attaque devant l’ingénierie sociale, l’exploitation d’applications & navigateurs web et des SI d’entreprises, la connexion à distance ou encore les données mobiles.

Scama : Comment font les cybercriminels pour avoir autant de faux sites ?

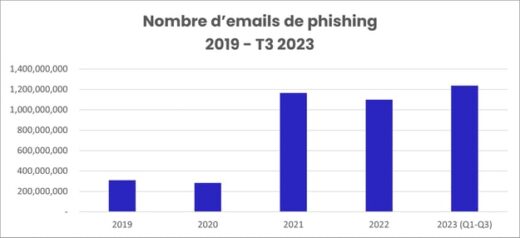

Pour preuve que c’est un marché lucratif et donc attractif, rien qu'au 3e trimestre 2023, les attaques de phishing et des malwares ont fortement augmenté. Et en effet, sur les 1,5 milliards de boites mails sécurisées par Vade dans le monde, le nombre d’emails de phishing détectés a augmenté de 173 % par rapport au trimestre précédent (493,2 millions contre 180,4 millions). Les malwares ont suivi la même tendance, avec une hausse trimestrielle de 110 % (Vade en a dénombré 125,7 millions au 3e trimestre, contre 60 millions au trimestre précédent). Ce chiffre record est battu uniquement par les 126,8 millions de malwares du 4e trimestre 2016. Jamais les malwares et emails de phishing n’avaient été aussi nombreux au 3e trimestre depuis que Vade réalise ces statistiques (2015).

Cause ou effet, les cybercriminels ne s’y trompent pas. Un véritable écosystème s’est constitué et se professionnalise pour proposer tout un arsenal d’outils clé en main aux hackers en herbe pour tromper leur cible. Le business caché des kits de phishing ou Phishing-as-a-service bat son plein, ce qui par un effet boule de neige aboutit à l’industrialisation des attaques ciblées.

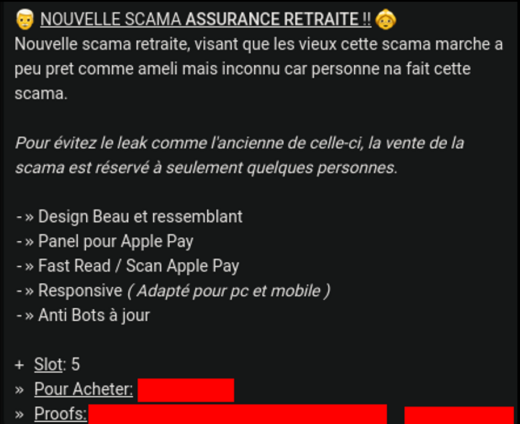

Le Phishing-as-a-Service (PhaaS) est un business model malveillant particulièrement bien huilé reposant sur la vente de kits de phishing baptisés « SCAMA » pour « scamming method ». Ce kit contient tout ce dont le cybercriminel débutant a besoin pour réaliser ses chaînes d’escroqueries : modèles d’emails malveillants, faux sites et pages Web frauduleuses usurpant l’identité d’entreprises ou de services renommés, liens de redirection, etc). Les Scamas ainsi constitués et contenant toutes les ressources nécessaires au hacker, sont en général hébergés sur des plateformes web relativement connues, principalement dans la région Asie-Pacifique (APAC). À l’inverse des solutions d’hébergement proposées en Europe et ailleurs, certains pays de la zone APAC sont moins regardants quant à la réglementation des données et à la coopération internationale. C’est entre autres le cas de la Chine et de l’Indonésie. Ces pays offrent aux hackers un contexte favorable pour mener à bien leurs activités malveillantes.

Selon nous, la vente de SCAMA sera une tendance forte en 2024. Ces kits de phishing vont se professionnaliser encore d’avantage, les cybercriminels faisant la promotion de leurs produits et services à la manière d’entreprises légitimes, de la « protection anti-bot » au design « responsive » en passant par des preuves d’efficacité... Des publicités incitant à l’achat de SCAMA sont régulièrement publiées sur des plateformes telles que Telegram vantant les atouts du kit pour configurer sa propre platforme PhaaS.

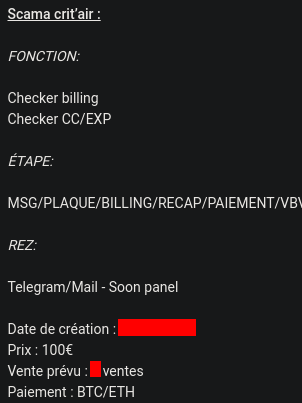

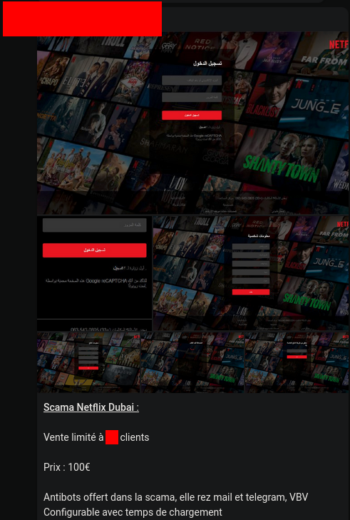

Ci-dessous, des exemples visuels de packs Scama en vente sur des groupes Telegram publics, issus d’une recherche sur le marché noir des SCAMA publiée par Vade en Novembre 2023 ici : https://www.vadesecure.com/fr/blog/scama

Recherche sur le marché noir des SCAMA par Vade

La preuve que c’est un phénomène croissant qui nourrit par lui-même le volume d’emails de phishing :

Emails de phishing détectés par Vade entre 2019 et le T3 2023

Emails de phishing détectés par Vade entre 2019 et le T3 2023

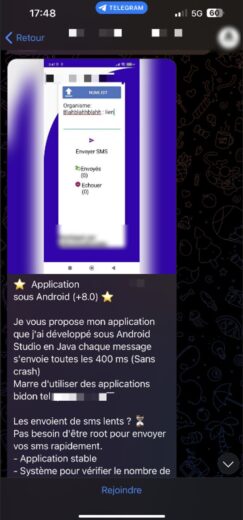

Publicité pour outil de spam SMS

Publicité pour outil de spam SMS

French SCAMA “Pension insurance”

French SCAMA “Pension insurance”